L’ex-presidenta de l’Assemblea Nacional Catalana (ANC) Elisenda Paluzié ha rectificat la seva versió de com es va assabentar que l’havien intentat espiar utilitzant el programari Pegasus després que EL TRIANGLE informés el passat 9 d’agost de contradiccions en la seva explicació. Paluzié, igual que ho van fer quatre membres més de l’ANC que apareixen com a suposades víctimes d’espionatge en l’informe elaborat pel laboratori canadenc de tecnologia i drets humans Citizen Lab, va enregistrar en un vídeo la seva denúncia d’aquest espionatge. És en els sis minuts i mig que dura aquest vídeo on apareix l’afirmació que Paluzié ha rectificat en un missatge a Twitter.

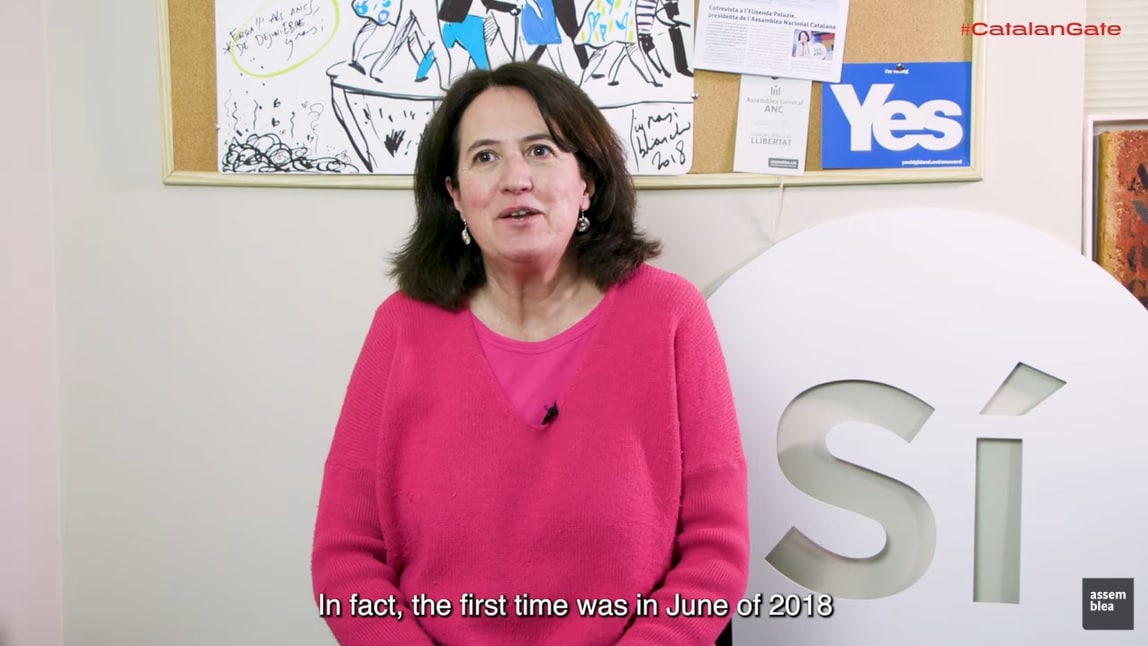

L’explicació que va fer en el vídeo l’ex-presidenta de l’ANC sobre l’espionatge del seu mòbil va ser aquesta: “La veritat és que el primer cop va ser el juny del 2018 en què vaig portar el meu mòbil a un expert i m’hi va trobar un programari que no era el Pegasus però que ja tenia bastantes capacitats. A partir d’aquell moment, de tant en tant em tornava a fer mirar el mòbil, me l’anava canviant i el segon cop que m’hi van trobar, aquest cop ja sí el Pegasus, va ser el novembre del 2019, just després de la sentència. I en el marc d’aquesta recerca, em van dir l’agost del 2019 que fes una sèrie de comprovacions dels SMS que havia rebut i em van trobar dos SMS que eren atacs de Pegasus. Els atacs en el marc d’aquesta recerca de CitizenLab van ser el maig i el juny del 2020 quan estàvem en ple procés electoral intern a les eleccions a l’Assemblea on jo em presentava a la reelecció i el ganxo perquè cliqués en aquests SMS estava directament relacionat amb les eleccions a l’ANC. Simulava una notícia d’un mitjà unionista amb el títol ‘eleccions a l’ANC’”.

La rectificació que ha fet ara Paluzié és la següent: “En aquest vídeo cometo un error amb les dates. Volia dir 2020 en comptes de 2019. En la denúncia judicial, naturalment, està correcte. És l’estiu del 2020 quan Citizen Lab em va contactar per primer cop. Tanmateix, des del 2018 el meu telèfon estava revisat regularment per un expert local que va trobar-hi programari espia”.

La rectificació l’ha fet en resposta a un fil de Twitter on José Javier Olivas, professor del departament de Ciència Política i Administració de la UNED i de la London School d’Economia i Ciència Política, reproduïa l’article d’EL TRIANGLE on constava la versió incongruent de Paluzié. En un altre missatge seu en aquest fil, afirma que qui va detectar el programari espia al seu telèfon mòbil el novembre del 2019 no va ser Citizen Lab. “No els coneixia en aquell moment. Solia utilitzar per revisar regularment el meu telèfon un expert local que havia de mantenir-se en l’anonimat per raons professionals”. S’havia de mantenir anònim i encara s’hi manté, perquè Paluzié no ha donat a conèixer el seu nom, cosa que sí que haurà de fer davant el jutge o la Comissió d’Investigació del cas Pegasus que se suposa que algun dia funcionarà al Parlament de Catalunya.

El que no quadra tampoc és el nombre dels atacs que va patir el seu mòbil amb el programa Pegasus i el moment en què es van produir, segons les versions de Citizen Lab i del web de l’ANC catalangate.cat. Al CatalanGate de Citizen Lab hi consta que Elisenda Paluzié va patir quatre atacs el 29 d’octubre del 2019 o els dies immediatament anteriors o posteriors. En canvi, en el vídeo de l’ANC, Paluzié va dir que li van trobar només dos atacs el novembre del 2019 i n’hi van detectar uns altres el maig i el juny del 2020 coincidint amb les eleccions a la presidència de l’Assemblea. Al portal catalangate.cat, creat per l’ANC, també es fa esment d’aquests atacs del 2020. Qui els va detectar i perquè no figuren en l’informe de Citizen Lab?

![]()